内存安全周报第138期 | Barracuda电子邮件安全网关中的0day 漏洞被攻击者利用

安芯网盾内存安全周报专栏,希望帮助企业更好的理解内存安全相关问题。让用户更好的认识、发现问题,防止外部入侵等威胁、有效的对系统进行安全设计,以实时防御并终止无文件攻击、0day /Nday攻击、缓冲区溢出攻击、基于内存的攻击等。

一、Barracuda电子邮件安全网关中的0day漏洞 (CVE-2023-2868)被攻击者利用 (5.25)

Barracuda Networks发出警告,该公司电子邮件安全网关(ESG)设备中的一个漏洞(CVE-2023-2868)已被攻击者利用。

详细情况

CVE-2023-2868是一个重要的远程命令注入漏洞,仅影响物理Barracuda电子邮件安全网关设备,版本为5.1.3.001 - 9.2.0.006。

官方CVE列表中表示:“该漏洞源于未能全面对.tar文件(磁带存档)彻底清理。它源自于对用户提供的.tar文件中包含的文件名称的不完全输入验证。因此,远程攻击者可以以特定方式格式化这些文件名称,从而通过Perl的qx运算符以Email Security Gateway产品的权限远程执行系统命令。”

公司于2023年5月19日发现了这个漏洞,并于2023年5月20日向全球所有ESG设备推送了补丁。

缓解和修复措施

Barracuda承诺将分享他们正在采取的具体行动,并为客户提供可执行的步骤。Barracuda表示,他们的调查仅限于ESG产品,因此客户需要审查其环境并确定他们想要采取的其他措施。

参考链接

二、与朝鲜有关的Lazarus APT组织以微软IIS服务器为目标,部署恶意软件 (5.25)

有研究报告称,朝鲜相关的APT组织Lazarus正在针对易受攻击的Microsoft IIS服务器进行恶意软件部署。

详细情况

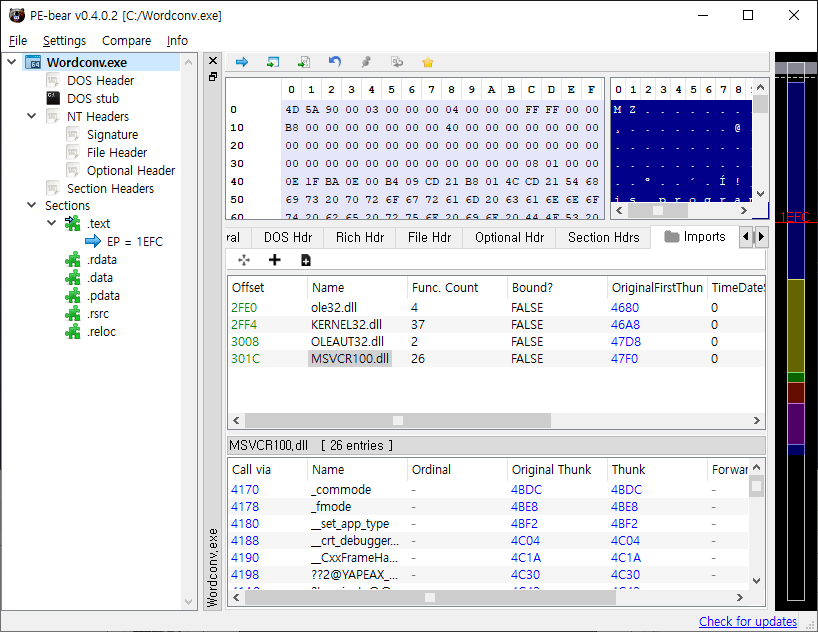

攻击者一旦发现易受攻击的ISS服务器,他们将利用DLL侧加载(T1574.002)技术执行一个恶意DLL(msvcr100.dll),并将其放置在与正常应用程序(Wordconv.exe)相同的文件路径中。然后,该库通过Windows IIS Web服务器进程执行Lazarus ISS攻击。

Wordconv.exe导入DLL的列表中包含Msvcr100.dll,这意味着第一个DLL在执行时被加载到Wordconv.exe进程的内存中。

ASEC发布的分析报告中写道:“msvcr100.dll的功能包括解密一个编码的PE文件(msvcr100.dat)和通过Salsa20算法在Wordconv.exe执行过程中作为命令行参数传输的密钥(df2bsr2rob5s1f8788yk6ddi4x0wz1jq)。解密后的PE文件随后在内存中执行。然后,在删除自身(msvcr100.dll)之前,它执行了通过FreeLibraryAndExitThread WinAPI调用加载的恶意DLL模块的清除功能。”

研究人员注意到msvcr100.dll与之前由ASEC详细介绍并与另一个Lazarus攻击活动相关的cylvc.dll之间的重要相似之处。

威胁行为者利用一个名为Quick Color Picker的开源Notepad++插件(一个已停止项目)在目标网络中建立立足点,然后创建附加恶意软件(diagn.dll)。

Diagn.dll接收到使用RC6算法编码的PE文件作为执行参数值,然后使用内部硬编码密钥解密数据文件,并直接在内存中执行PE文件。

研究人员无法确定PE文件的恶意行为,因为在攻击期间编码的PE数据文件无法收集,但是日志分析表明攻击者执行了类似Mimikatz的凭证窃取工具。

威胁行为者获得系统凭证后,进行了内部侦察,并使用远程访问(端口3389)进一步在内部网络中进行横向移动。

报告总结认为Lazarus组织使用多种攻击向量进行初步入侵,包括Log4Shell、公共证书漏洞、3CX供应链攻击等。报告还提供了威胁追踪指标(IoCs)。由于该威胁组织主要在初期渗透时利用DLL侧加载技术,公司应主动监测异常的进程执行关系,并采取预防措施,以防止威胁组织进行信息泄露和横向移动等活动。

参考链接