潜伏1年,攻击者干了啥?

7月31日,安芯神甲在客户处发现了一起特别的攻击,攻击者利用去年创建的具有远程命令执行功能的文件,在今年实施攻击动作。

攻击者利用蓝凌软件OA(EKP)的新型任意文件上传漏洞上传webshell,在执行内网扫描时被安芯神甲成功告警并拦截。

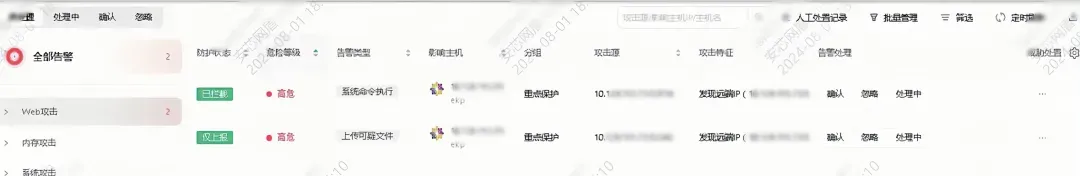

安芯神甲监测到一起上传可疑文件的Web攻击告警,被攻击的服务器为蓝凌软件的OA系统,攻击者利用远程IP通过SysLoginTemplate.do上传login.jsp文件,经安芯网盾技术人员与客户团队共同研判,确认为真实攻击。随后,客户开启了安芯神甲的拦截模式,以便在攻击者再次攻击时可实施阻断。

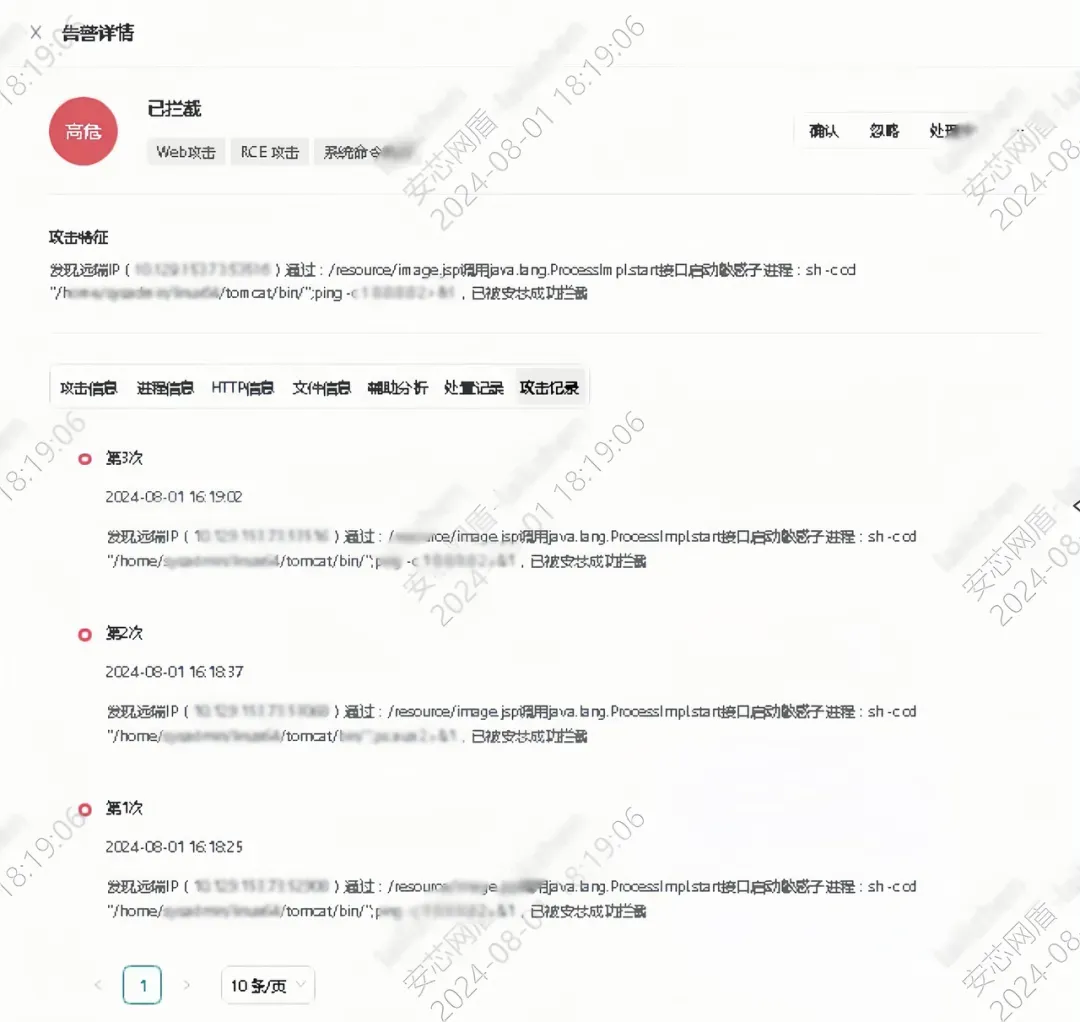

安芯神甲发现一起远程命令执行的Web攻击的拦截告警。通过分析,发现该告警为7月31日下午发现的同一个攻击者发起的攻击行为。

从告警详情中的文件信息来看,image.jsp文件创建于2023年7月29日,于2024年7月31日至8月1日被利用,潜伏时间长达1年。此次,攻击者通过该webshell执行内网嗅探的系统命令被安芯神甲实时发现并拦截。

OA系统作为企业必备的办公系统,一直被爆出各类安全漏洞,每年的HW、重保等活动期间都会涌现一批新的安全漏洞,或者老漏洞的新利用,其中以任意文件上传、任意文件读取最为常见,而这类漏洞也是攻破内网的罪魁祸首。安芯神甲此次发现的/sys/profile/sys_login_template/sysLoginTemplate.do路径下的任意文件上传的漏洞利用攻击,是先前发现的/sys/ui/sys_ui_component/sysUiComponent.do路径下任意文件上传漏洞的新利用。本次攻击事件的实时监测和拦截,得益于客户在Web服务器全面部署了安芯神甲。安芯神甲具有响应迅速、误报率低、告警信息准确有效的特点,能够实时监测和分析系统的运行状态,并对异常行为进行快速识别和响应。此外,安芯神甲通过精确的算法和智能分析技术,能够准确地识别恶意行为,大幅度降低了误报率,极大提高了研判分析效率,助力安全人员快速定位存在问题的主机,全面提升溯源分析与应急响应能力。